Même si le risque zéro n'existe jamais en informatique, il existe une multitude de précautions à prendre lorsque l'on dispose d'un tel matériel pour éviter que des images de chez soi ne circulent chez n'importe qui.

Privilégier le matériel neuf

Effectuer toutes les mises à jour

Modifier régulièrement le mot de passe de sa caméra

Activer l'authentification à deux facteurs

Sécuriser son réseau Wi-Fi

Il faut aussi veiller à choisir le protocole WPA2 (ou WPA3 pour les modèles les plus récents) et ne pas oublier non plus de mettre à jour le firmware de son routeur, même si la plupart se font de manière automatique.

Si c'est possible, il est recommandé de relier sa caméra à sa box via un simple câble Ethernet.

Ne jamais utiliser de Wi-Fi public

Comment les pirates peuvent prendre le contrôle de votre caméra connectée

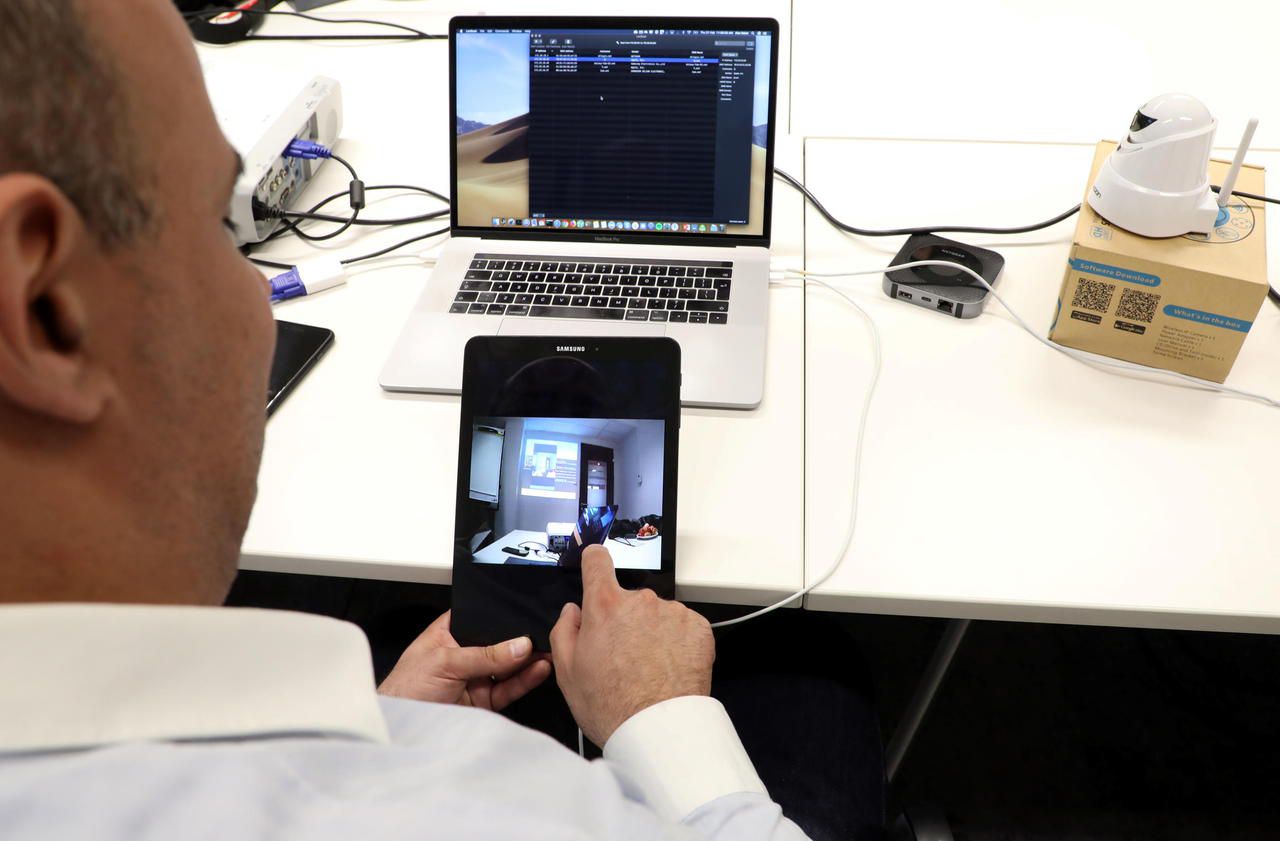

Peu protégés, certains modèles ouvrent la porte à une prise de contrôle à distance. Nous avons assisté à une démonstration inquiétante.

Qu'ils nous apportent confort ou sécurité, les objets connectés vont envahir nos foyers. 2,9 millions d'objets dédiés à la maison ont été écoulés en France en 2017, selon les derniers chiffres de l'institut GfK.

Parmi ces produits désormais grand public, les caméras de sécurité permettent de surveiller à distance son intérieur et détecter une potentielle intrusion.

Mais certains modèles mal sécurisés invitent les voyeurs et une nouvelle génération de pirates chez vous avec une facilité d'accès déconcertante.

« Les premiers pirates ont commencé en s'attaquant à Windows puis Android et là ils s'en prennent aux objets connectés qui fonctionnent sur Linux et sont reliés à un simple serveur. C'est le même piratage que pour un site Internet », explique Alex Balan, le directeur de la recherche en sécurité chez Bitdefender Labs.

Des centaines de caméras potentiellement concernées

Le spécialiste roumain de la cybersécurité présente ce jeudi lors d'une conférence d'experts aux Etats-Unis ses trouvailles sur des appareils symptomatiques d'un marché où les fabricants bâclent souvent la sécurité pour maintenir leur compétitivité.

De conception souvent chinoise et vendus à prix cassés, ces appareils sont vulnérables à cause d'un manque de chiffrement des communications.

Les caméras testées par BitDefender sont la Tenvis TH611 (vendue sur Amazon), Geenker IP Camera (vendue sur Amazon), la Keekoon IP Camera (vendue sur Cdiscount) et la Reolink C1 Pro (vendue sur Amazon).

La liste n'est pas exhaustive car « le même code informatique qui les fait fonctionner peut être utilisé en théorie dans des centaines d'autres caméras et même des babyphones », rappelle Alex Balan.

Concrètement, les fabricants ont laissé des trous béants dans ces petits logiciels qui les pilotent. Les pirates repèrent les caméras connectées accessibles avec Shodan.io, un moteur de recherche pour objets connectés.

Une opération simple à effectuer

Ils exploitent ensuite la faille de sécurité dans le code en passant par un petit logiciel afin d'accéder au réseau sur lequel est branchée la caméra.

Il leur suffit alors de récupérer les identifiants de connexion et se faire passer pour l'utilisateur et d'y injecter des commandes comme le contrôle du flux vidéo, l'extraction de données ou de récupérer les identifiants du wi-fi.

La manœuvre est aussi simple pour un pirate aguerri que modifier une adresse URL, quelques petits copier/coller tout au plus.

Et comme si la perspective d'être espionné ne suffisait pas, les hackers peuvent aussi transformer ces caméras en machine zombie (« botnets ») afin d'utiliser leur puissance de calculs pour créer des attaques par déni de service (DNS) qui paralysent des sites ou des services Internet comme votre boîte mail ou un service de vidéo à la demande.

Babyphone, webcam…. Alerte sur le piratage des objets connectés